“Tulisan ini bertujuan untuk berbagi pengalaman dan memberikan edukasi terkait kesadaran akan keamanan data. Segala dampak yang mungkin timbul dari informasi dalam tulisan ini menjadi tanggung jawab pembaca. Oleh karena itu, mari kita sikapi dengan bijak.”

Table of Contents

Cerita Singkat

Beberapa waktu lalu, seorang teman menghubungi saya dengan pertanyaan yang cukup menarik. Katanya, dia menerima sebuah notifikasi OTP WhatsApp dari situs web produk digital tempat dia pernah melakukan pembelian. Padahal, saat itu dia tidak sedang mencoba masuk ke akunnya di website tersebut. Kejadian itu terjadi berulang kali, seolah ada upaya ilegal untuk mengakses akunnya.

Karena penasaran dan merasa ada potensi ancaman untuk teman saya, saya memutuskan untuk memeriksa situs tersebut. Terdapat beberapa hal yang cukup mengejutkan. Saya juga bisa berhasil masuk ke akun teman saya tanpa perlu memasukkan kata sandi, hanya dengan membajak kode OTP yang dikirimkan ke nomor WhatsApp-nya. Hal ini dimungkinkan karena kode OTP yang dikirimkan tampak dalam format teks biasa (plain text), sehingga mudah untuk diakses. Sederhananya, sistem mengirimkan OTP yang bisa kita lihat tanpa effort.

Penelusuran lebih lanjut mengungkapkan celah yang lebih serius. Saya mencoba masuk ke salah satu akun admin situs tersebut (Menggunakan nomor HP Admin). Dari sana, saya dapat mengakses data pengguna yang mencakup nama, email, nomor telepon, dan alamat, serta data transaksi penjualan dan produk digital yang dijual di situs tersebut.

Bagaimana hal itu bisa terjadi? Begini ceritanya…

Tujuan

Melalui tulisan ini, saya ingin memberikan edukasi untuk mencegah pencurian data pribadi, sekaligus memberikan pemahaman mengenai potensi celah keamanan yang ada. Bagi pemilik usaha yang mungkin menerapkan teknologi serupa, tulisan ini juga bisa menjadi acuan untuk mengamankan sistem mereka dan mencegah reputasi buruk akibat kelalaian dalam menjaga keamanan data pengguna.

Target Overview

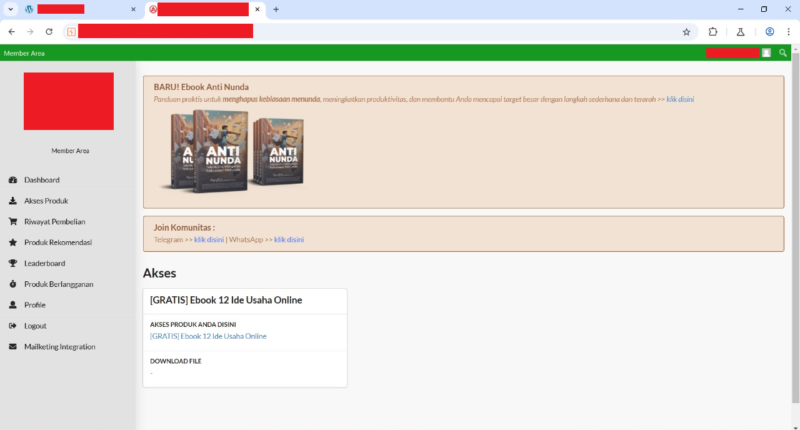

Gambaran Umum Website Target

Website yang dimaksud merupakan platform membership yang menjual produk digital seperti ebook, kelas online, tutorial, dan sebagainya. Proses bisnisnya mengharuskan pengguna untuk membuat akun dan melakukan pembayaran sebelum mengakses produk yang dibeli. Terdapat dua metode login yang tersedia, menggunakan password dan OTP yang dikirimkan melalui WhatsApp. Setelah melakukan pembelian, akan muncul menu download dan bisa langsung diunduh oleh pengguna. Selain itu, platform ini juga menawarkan layanan affiliate, yang memungkinkan pengguna mencantumkan nomor rekening untuk transfer hasil komisi.

Penjualannya juga cukup menjanjikan, tercermin dari statistik yang berhasil saya akses melalui login akun admin. Total penjualan dari tahun 2023 hingga 2024 menunjukkan angka yang mendekati 100 juta, cukup menggambarkan kesuksesan platform ini serius dalam menjalankan bisnis produk digital berbasis membership.

Spesifikasi Website:

- Menggunakan CMS WordPress

- Terdapat Plugins Membership

- Terdapat fitur Login menggunakan password / OTP WA

- Menggunakan Layanan Whatsapp API Unofficial

Batasan Pengujian

Kerentanan Broken Access Control melalui celah layanan OTP dan Rate Limiter.

Dalam hal ini, pengiriman OTP yang dapat dilihat secara jelas memberikan kesempatan bagi pihak yang tidak berwenang untuk mengakses akun pengguna secara ilegal. Ini menunjukkan bahwa meskipun sistem menggunakan OTP untuk otentikasi, jika implementasinya tidak aman, celah tersebut dapat dimanfaatkan oleh pihak yang tidak bertanggung jawab.

Langkah Pengujian

Metode Login

- Login menggunakan password : Tidak ada issue untuk mekanisme ini.

- Login menggunakan Nomor WA : Inilah issue yang akan kita bahas

Pengujian

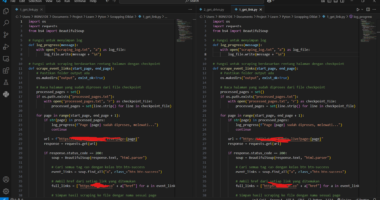

Pertama, kita mencoba melakukan login menggunakan metode OTP WhatsApp. Kemudian, kita mengamati proses pengiriman data menggunakan tool Burp Suite untuk memantau tiap request yang terkirim dan diterima. Pada pengamatan, terdapat request yang berfungsi untuk mengirimkan permintaan OTP.

Setelah diperiksa lebih lanjut, ternyata server WhatsApp API yang berfungsi mengirimkan response yang juga menampilkan kode OTP secara langsung. Ini cukup unik, karena seharusnya kode OTP tidak boleh ditampilkan apalagi disajikan dalam response yang mudah diakses.

Setelah mengetahui adanya celah tersebut, kita melanjutkan percobaan dengan menggunakan fitur Repeater di Burp Suite. Ternyata, tidak ada validasi yang cukup pada sisi backend, yang memungkinkan kita untuk mengirimkan request OTP berulang kali tanpa batasan. Hasilnya, kita bisa login ke akun target hanya dengan mengirimkan ulang request OTP tersebut. Ini menunjukkan adanya kerentanan serius yang dapat dimanfaatkan untuk mengakses akun tanpa otentikasi yang sah.

Temuan

Kerentanan utama terletak pada respon yang dikirimkan oleh server, di mana kode OTP seharusnya tidak dikirimkan dalam bentuk plain text yang bisa dengan mudah diakses. Idealnya, kode OTP harus dienkripsi atau disembunyikan untuk mencegah akses tidak sah.

Selain itu, sistem juga kekurangan rate limiter pada sisi backend. Seharusnya, ada batasan pada jumlah request yang dapat dikirimkan dalam waktu tertentu untuk mencegah serangan seperti brute force atau penyalahgunaan pengiriman OTP. Tanpa mekanisme ini, pengguna yang tidak sah dapat mengirimkan request berulang kali tanpa hambatan, seperti yang telah terjadi dalam percobaan ini.

Solusi

Secara teknis, setidaknya ada beberapa solusi yang dapat diterapkan untuk mengatasi kerentanannya:

- Kode OTP jangan ditampilkan dalam response WhatsApp API

Kode OTP sebaiknya tidak ditampilkan dalam bentuk plain text dalam response API. Sebagai gantinya, kode OTP dapat dienkripsi atau disembunyikan, dan hanya dapat diakses oleh sistem yang berwenang. - Menggunakan Ratelimiter

Untuk mencegah penyalahgunaan, sistem harus menggunakan rate limiter yang membatasi jumlah request yang dapat dikirimkan dalam periode waktu tertentu. Ini akan mencegah percakapan yang berulang kali atau upaya brute force.

Secara manajerial, ada beberapa solusi yang perlu diperhatikan:

- Bagi pemilik website yang menggunakan plugin serupa

Pemilik website dapat mematikan fitur OTP WhatsApp sementara waktu sambil menunggu patch terbaru atau perbaikan dari pihak pengembang plugin untuk mengatasi celah ini. - OTP sebaiknya digunakan sebagai bagian dari 2FA (Two-Factor Authentication)

Sebaiknya OTP tidak digunakan sebagai mekanisme login tunggal. Sebagai gantinya, OTP harus dipasangkan dengan kata sandi sebagai bagian dari proses otentikasi dua faktor. Dengan cara ini, hanya pengguna yang benar-benar sah yang dapat mengakses akun mereka. - Pilih layanan WhatsApp API yang terpercaya

Untuk menjaga keamanan, sangat penting untuk menggunakan layanan WhatsApp API yang terpercaya dan sudah terbukti keamanannya. Hal ini akan mengurangi risiko kebocoran data atau penyalahgunaan sistem.

Website dengan Konsep dan Teknologi Serupa

Karena website menggunakan WordPress dan plugin yang sama, tidak sulit untuk menemukan website serupa melalui pencarian menggunakan Google Dork. Dengan cara ini, saya berhasil menemukan beberapa website yang memiliki konfigurasi yang mirip. Untungnya, beberapa website tersebut tidak mengaktifkan fitur login menggunakan OTP WhatsApp, sehingga lebih aman dari potensi kerentanan yang ditemukan pada website pertama. Meskipun demikian, penting untuk tetap berhati-hati dan melakukan pengamanan tambahan pada setiap situs yang menggunakan plugin serupa untuk mencegah kerentanan yang sama.

Refleksi

Pengguna

- Hindari menggunakan email atau nomor pribadi untuk registrasi pada situs web yang belum jelas kredibilitasnya.

- Isilah data secukupnya dan hanya dengan informasi yang memang diperlukan.

- Pastikan untuk menggunakan pola tertentu, seperti nama alias, agar jika kita tiba-tiba menerima pesan promosi atau informasi tidak dikenal melalui WhatsApp, kita bisa melacak asalnya.

Akademisi & Praktisi

- Laporkan temuan kerentanan atau masalah keamanan kepada pengelola situs terkait agar segera ditangani.

- Membuat writeup yang bisa digunakan sebagai bahan edukasi dan memberikan wawasan kepada orang lain mengenai potensi ancaman yang ada.

UMKM & Pemilik Usaha

- Bagi pemilik usaha yang menggunakan website serupa, tulisan ini dapat menjadi acuan penting untuk meningkatkan langkah-langkah keamanan pada platform mereka. Pengelola situs harus memastikan bahwa mekanisme otentikasi, seperti OTP, enkripsi dengan baik dan tidak dapat terakses dalam bentuk teks biasa.

- Selain itu, penting untuk melakukan audit rutin terhadap sistem kontrol akses, memastikan bahwa hanya pihak yang berwenang yang dapat mengakses data sensitif pengguna.

- Dengan mengedepankan aspek keamanan, pemilik usaha tidak hanya melindungi data pribadi pengguna, tetapi juga menjaga reputasi platform agar tetap terpercaya dan aman digunakan.

Celah ini ditemukan sekitar 6 bulan lalu, namun setelah saya coba kembali, hingga tulisan ini dipublikasi, celahnya masih belum tertutup. Keamanan terdang memang berbanding terbalik dengan kenyamanan. Saya sudah melaporkan temuan ini melalui email kepada pihak pengelola, namun tampaknya belum ada perbaikan yang dilakukan hingga saat ini.

Beberapa tindakan Semoga tulisan ini bisa memberikan wawasan dan insight yang berguna untuk kita semua, baik sebagai pengguna, akademisi, praktisi, maupun pemilik usaha, agar lebih waspada dan dapat mengambil langkah-langkah preventif dalam menjaga keamanan data pribadi.

Pendidikan itu Harapan,

Teknologi itu Jawaban.

Salam,

Fitrah Izul Falaq

Gen-Z yang berhutang budi pada negara